U ovom članku ćemo opisati kako možete da forwardujete port na MikroTik ruteru. O ovom ruteru ne treba trošiti reči, sjajan uređaj, sa kojim možete da uradite bukvalno SVE!

Stekao je veliku popularnost zbog odličnih mogućnosti, a male cene. Veoma je čest u ISP okruženju. Za njegovo podešavanje potrebno je poznavanje mrežnih protokola, a ima i odličan web interfejs, ukoliko niste ljubitelj terminala. Navešćemo samo neke mogućnosti:

- Ograničavanje protoka po IP Adresi, Interfejsu…

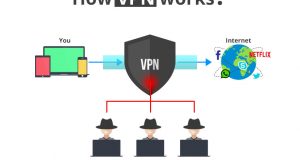

- VPN router

- PPPoE Server

- HotSpot

- Odličan Security…

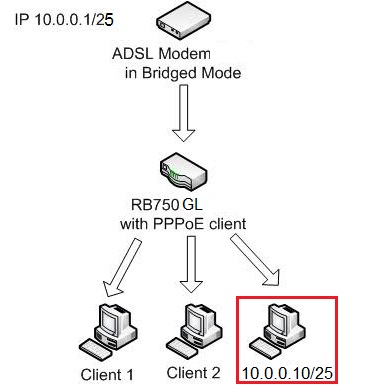

Scenario je sledeći:

Potrebno je na jednoj radnoj stanici, koja se nalazi unutar privatne mreže, da obezbedimo Remote Desktop, kako bi se omogućio rad od kuće.

Mrežna infrastruktura je otpilike ovakva:

ADSL Router u Bridž modu, pa je iza njega postavljen MikroTik RB750GL, na kome je podešen PPPoE Client, koji uspostavlja ADSL vezu. Taj interfejs se zove PPPoE ADSL.

Unutrašnja mreža je u mrežnom opsegu 10.0.0.0/25 (255.255.255.128), a računar, na kome je potrebno osposobiti Remote Desktop je na IP adresi 10.0.0.10

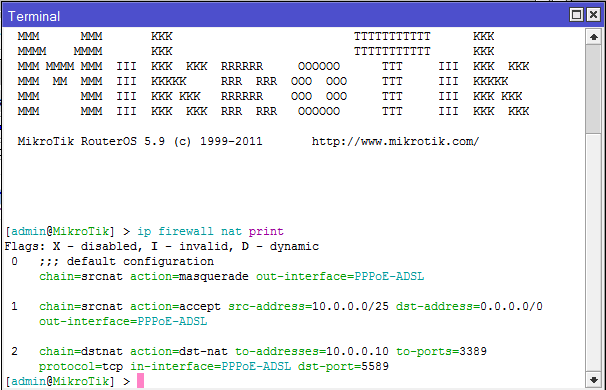

Na ruteru je uključen srcnat (MikroTik) / SNAT (Linux) sledećom komandom iz Terminala.

ip firewall nat add chain=srcnat action=accept src-address=10.0.0.0/25 dst-address=0.0.0.0/0 out-interface=PPPoE-ADSL

IPTABLES

Ovo je čuveni Linux Firewall koji se takođe koristi u MikroTik ruterima. Sam MikroTik OS je na bazi Linuxa. Ko se igrao sa Firewall-om na Linux-u, ovde neće imati puno problema, ali i ko nije, posle ovog uputsta za podešavanje, moći će da završi posao.

Iptables ima 3 tabele. Nama su značajne dve. Prva je Netfilter tabela, a druga je NAT tabela. U svakoj od tih tabela postoje lanci (chain), u okviru kojih su definisana FW pravila.

U ovom slučaju, mi koristimo NAT tabelu i lanac dstnat ili na Linuxu DNAT. Postoji takođe i srcnat koji prevodi source adresu u javnu adresu, to smo iskoristili u gore navedenom pravilu, kako bismo osposobili da cela 10.0.0.0/25 mreža šeruje jednu javnu IP adresu i ima pristup internetu.

Napomena:

Kada se formira IP paket, u zaglavlju IP paketa se nalazi SOURCE i DESTINATION IP adresa. Kada paket putuje kroz mrežu, ove adrese se ne menjaju, osim ako postoji neko NAT pravilo (privatne mreže). Da nismo postavili NAT pravilo, kod našeg ISP-a bi došao paket sa source adresom iz privatnog opsega 10.0.0.0/25 i ISP bi takav paket odbacio. Na internetu se rutiraju samo javne adrese!

PODEŠAVANJE REMOTE DESKTOPA NA MIKROTIKU PREKO TERMINALA

Potrebno je da pristupite terminalu MikroTik-a, bilo kroz Winbox ili preko Putty-ja.

Ovako izgleda komanda koju smo uneli:

ip firewall nat add chain=dstnat action=dst-nat to-addresses=10.0.0.10 protocol=tcp in-interface=PPPoE-ADSL dst-port=3389

- ip firewall nat – označava NAT tabelu u okviru iptables

- add chain=dstnat – označava dstnat lanac u okviru NAT tabele

- action=dst-nat to-address=10.0.0.10 – prevedi spoljnu (javnu adresu) u lokalnu adresu

- protocol, in-interface, dest-port – kada stigne paket na spoljni interfejs PPPoE-ADSL (ovde možete koristiti i ip adresu spoljnog interfejsa, ja koristim interfejs pošto nemam zakupljenu statičku adresu), po portu 3389 (port po kome radi Windows Remote Desktop), tcp protokol, radi se akcija prevođenje adrese

Nadamo se da su vam malo jasnije opcije i argumenti ove komande. Ova komanda će omogućiti da stigne zahtev do željenog računara. Naravno, pre toga je potrebno omogućiti Remote Deskotp servis na tom računaru.

Ovo rešenje završava posao, ali ima manu. Koristi se standardni port, koji se svakodnevno napada. Pošto smo već odradili dobar deo, ne bi bilo loše da još malo razradimo komandu i poboljšamo nivo zaštite.

Naša preporuka je korišćenje nestandardnih portova, kako bi barem malo otežali posao potencijalnom napadaču. Pogledajte sledeću komandu:

ip firewall nat add chain=dstnat action=dst-nat to-addresses=10.0.0.10 to-ports=3389 protocol=tcp in-interface=PPPoE-ADSL dst-port=5589

Kada ovo odradite, sa komadom ip firewall nat print, dobijate sleći izlaz:

Dakle, u ovom slučaju, kada se uputi zahtev za remote desktop po portu 5589, vrši se prevođenje DESTINATION adrese i DESTINATION porta na lokalnu adresu 10.0.0.10 i port 3389

Toplo preporučujemo ovu komandu i promenu standardnog porta. Smanjićete verovatnoću bruteforce napada, koji uglavnom dolaze iz Kine.

U Remote Desktop Client aplikaciji sada je potrebno navesti i broj porta. Recimo, 11.22.33.44:5589

Ukoliko imate potrebu za drugom aplikacijom ili servisom, potrebno je da saznate koje portove koristi ta aplikacija i koji protokol. Ukoliko imate dodatnih pitanja, stojimo na raspolaganju.

Umrežen Blog Blog o umrežavanju i internetu. Tutorijali, SpeedTest, Merenje Brzine interneta, Telekom ADSL, Telenor, VIP, Sbb, Orion.

Umrežen Blog Blog o umrežavanju i internetu. Tutorijali, SpeedTest, Merenje Brzine interneta, Telekom ADSL, Telenor, VIP, Sbb, Orion.

![MikroTik kao repeater – podešavanje [VIDEO] MikroTik kao repeater – podešavanje [VIDEO]](https://blog.merenjebrzineinterneta.in.rs/files/uploads/2017/04/MikroTik-repeater-podesavanje-tutuorijal-300x160.png)